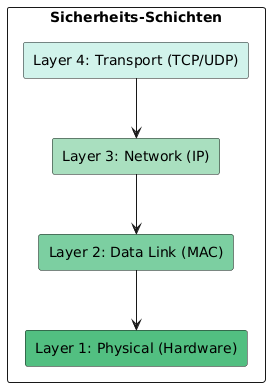

Layer 1 - 4 Netzwerksicherheitsmassnahmen¶

Konzept: Defense in Depth¶

Sicherheit sollte wie eine Zwiebel aufgebaut sein. Versagt eine Schicht, hält die nächste den Angreifer auf.

Detaillierte Definitionen (Lernziele)¶

Layer 1 - Physical Layer

- Fokus: Schutz der physischen Infrastruktur und Übertragungsmedien.

- Massnahmen: Zutrittskontrolle (Badge), abschliessbare Racks, Verplombung von Netzwerkdosen, Einsatz von physischen Port-Blockern.

Layer 2 - Data Link Layer

- Port-Security: Limitiert MAC-Adressen pro Port; schaltet Port bei unbekannten Geräten ab (Violation).

- DHCP Snooping: Filtert DHCP-Pakete; verhindert "Rogue DHCP Server" (falsche IP-Vergabe).

- VLANs: Logische Segmentierung zur Reduktion der Broadcast-Domäne und Angriffsfläche.

Layer 3 - Network Layer

- ACLs (Access Control Lists): Paketfilterung nach Source-/Destination-IP (Statisch).

- IPsec VPN: Bietet Vertraulichkeit und Integrität für Datenpakete über das Internet.

Layer 4 - Transport Layer

- Stateful Inspection: Firewall prüft, ob Pakete zu einer validen Sitzung gehören (Session-Tracking).

- Port-Filterung: Erlaubt/Verbietet Dienste basierend auf TCP/UDP Portnummern (z.B. Port 80, 443).

Zusammenfassung für die 2 A4-Seiten:

L1 = Schlösser/Dosen | L2 = MAC/Port-Security/VLAN | L3 = IP/ACL/VPN | L4 = Ports/Stateful Firewall

L1 = Schlösser/Dosen | L2 = MAC/Port-Security/VLAN | L3 = IP/ACL/VPN | L4 = Ports/Stateful Firewall

HF Sphinx Documentation

HF Sphinx Documentation